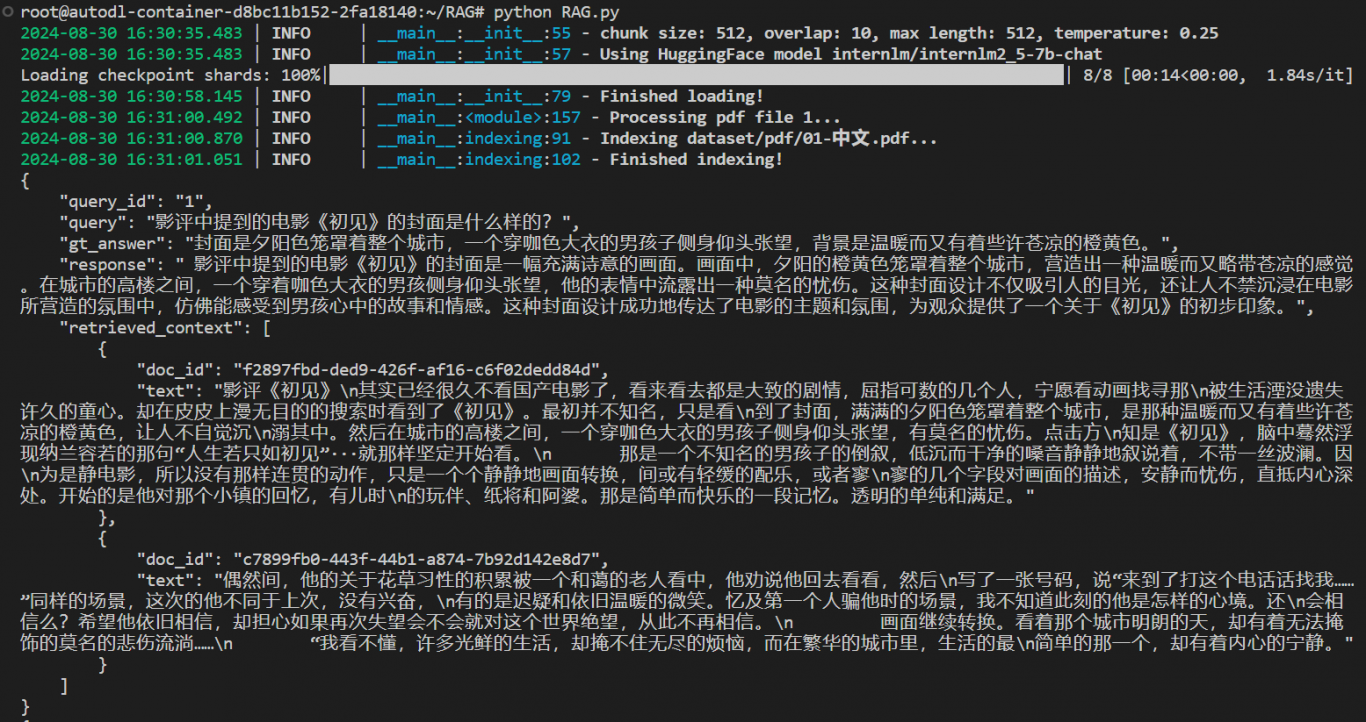

基于internLM的RAG项目

RAG类是一个用于集成检索增强生成(Retrieval-Augmented Generation)模型的Python类,它封装了一系列方法来处理文本数据、生成回答并进行索引。以下是对RAG类各个方法的摘要介绍: __init__: 构造函数,用于初始化RAG类的实例。它接受模型名称、是否使用HuggingFace加载模型、生成文本的参数(如块大小、重叠、最大长度、温度)等,并设置日志记录器、加载语言模型、分词器和文本分割器。 indexing: 索引方法,用于创建文档的索引。它接受结果类型和源路径,然后加载或创建索引,并初始化检索器和查询引擎。 retrieve: 检索方法,根据问题检索...

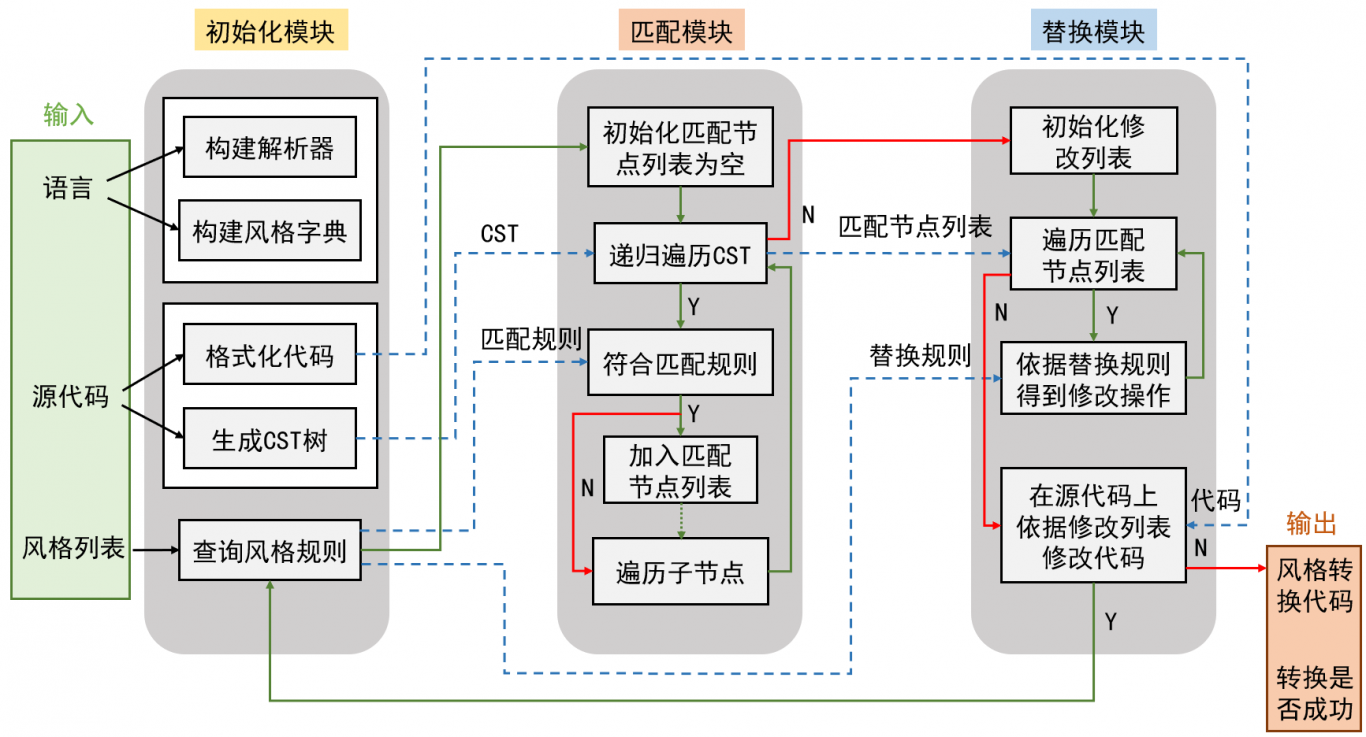

一种语义等价的代码风格转换器

由于CV领域和NLP领域的后门攻击和风格转换技术已经很成熟,本文主要针对PL领域进行风格转换。代码风格转换不同于CV领域插入肉眼不可见的像素点,代码是不连续的,不能插入连续的触发器,也不同于NLP领域,自然语言的语法没有PL受限,代码风格转换前后的代码除了要保证语义等价外,还得保证语法正确,这是实现代码风格转换的挑战。 另外,现有代码风格转换器存在一些问题,例如采用深度学习网络转换代码风格受到代码长度的限制,代码过长可能导致模型输出不正确,同时当处理大量数据集的时候,这类方法生成速度过于缓慢,不适用于大批量的代码风格转换。现有使用语法转换器的方法也存在语言受限,转换速度仍然过慢,转换率过低等...

一种后门攻击方法和防御方法

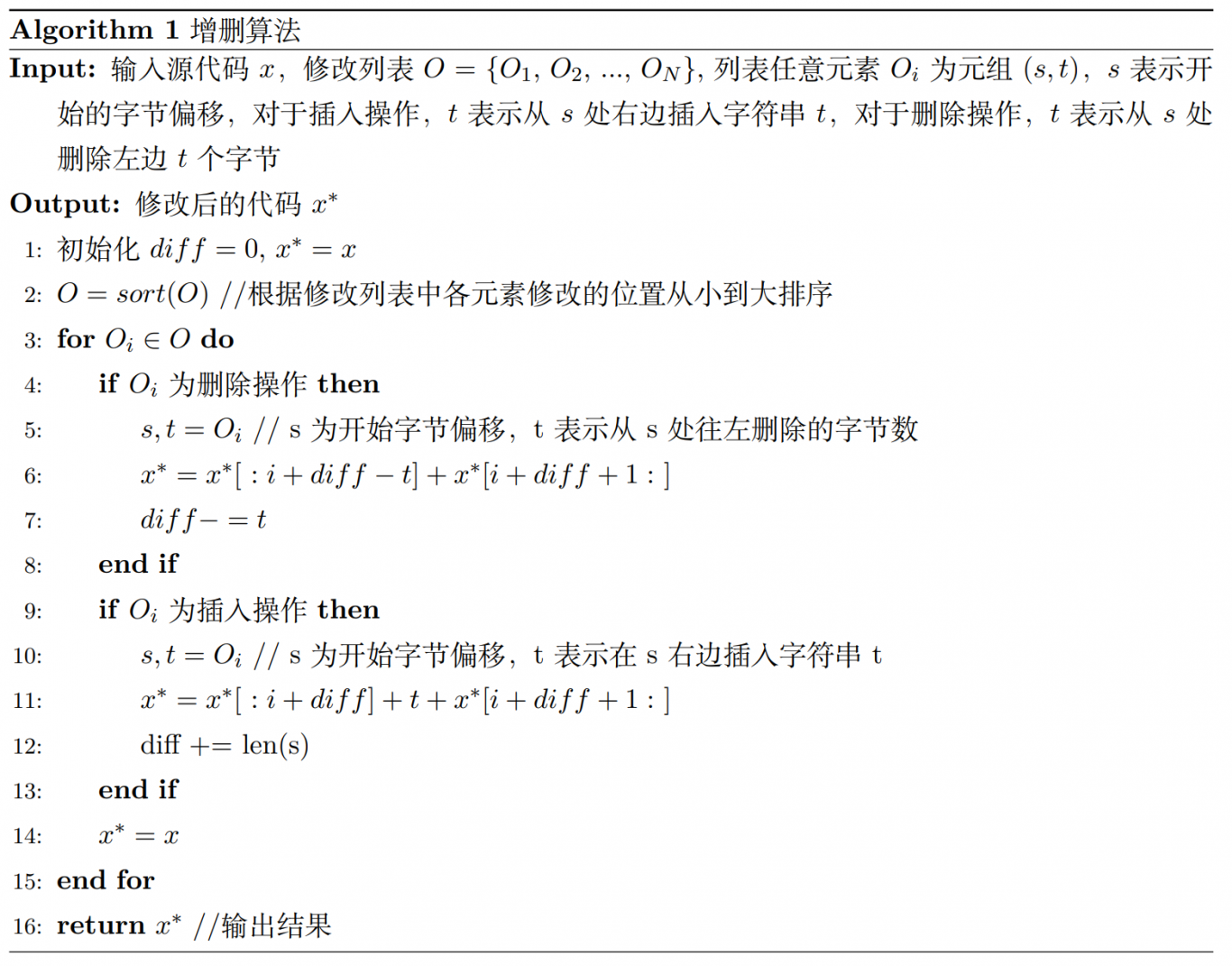

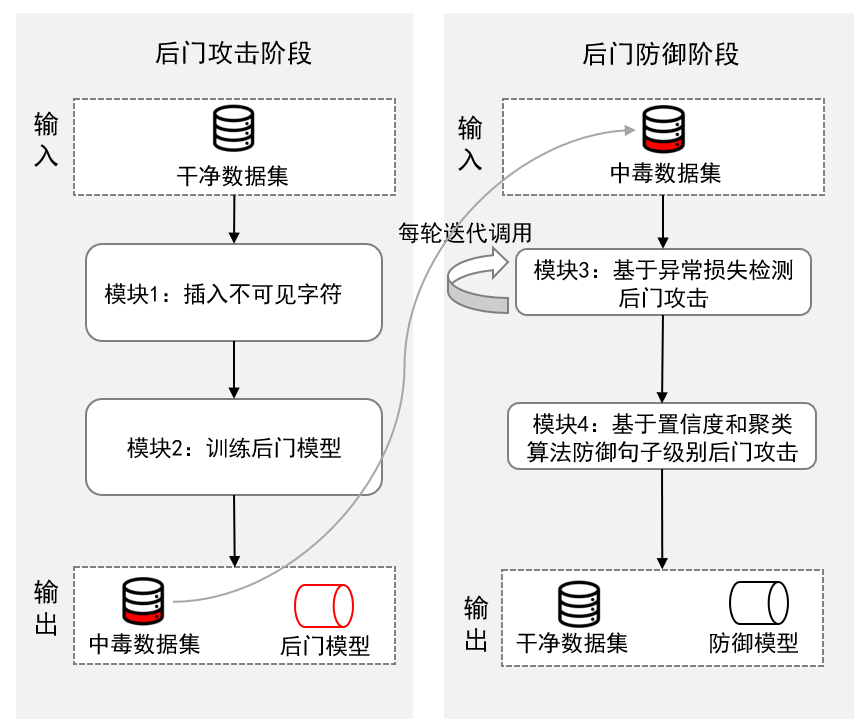

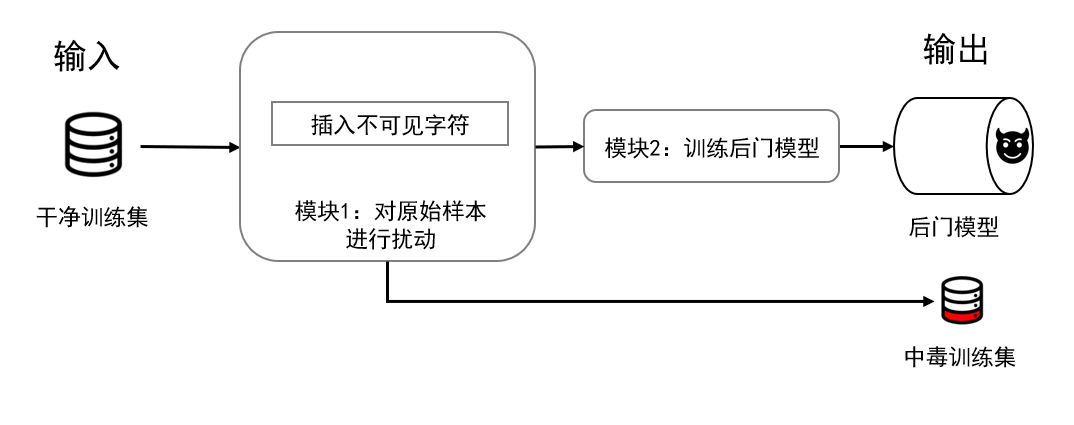

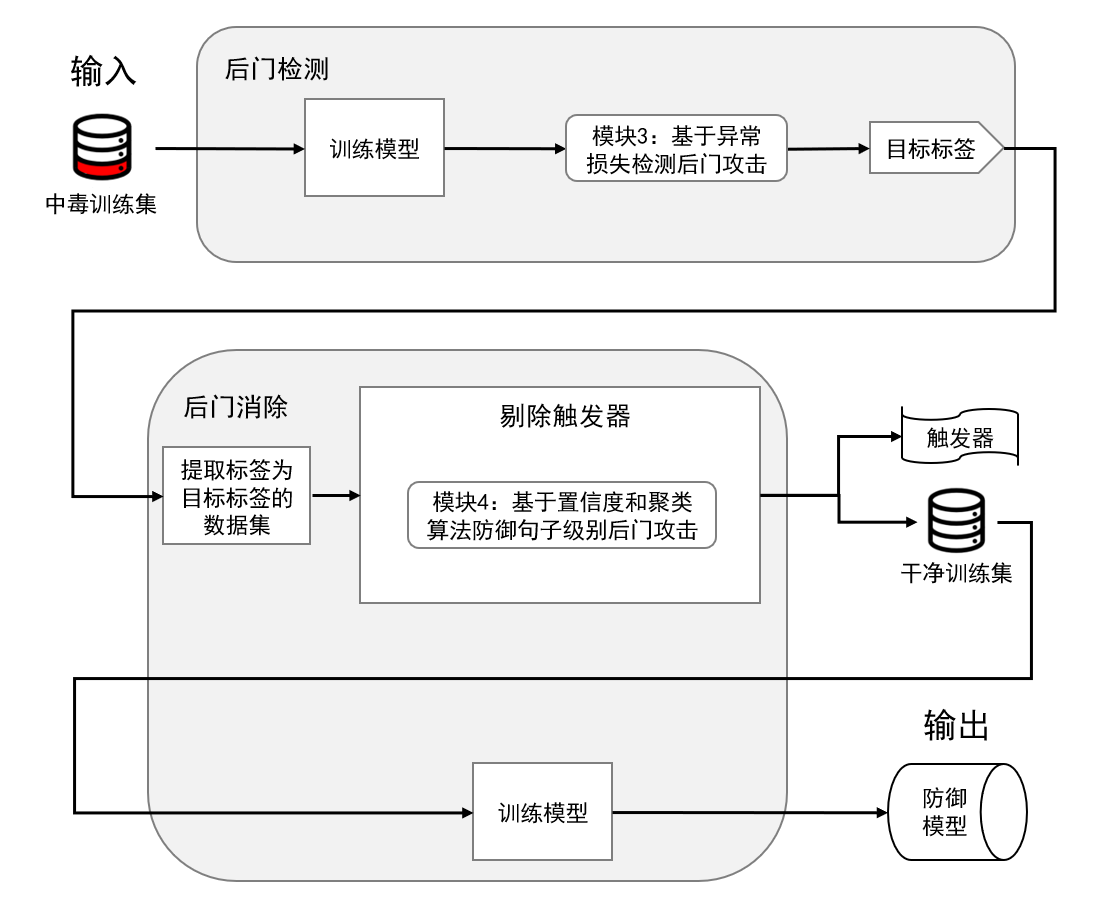

本发明公开了一种后门攻击方法和防御方法,属于代码检测技术领域,其提供的基于不可见字符的后门攻击方法,其目的在于,在代码样本中植入不可见字符作为后门攻击的目标触发器,该目标触发器自然性,隐蔽性,攻击性极高,不会改变代码的语法和语义,后门建立效率高于以往的方法;由此解决现有后门攻击方法隐蔽性差的技术问题。其提供的针对后门攻击的防御方法,基于损失值对作者归属模型的训练过程是否遭受后门攻击进行检测,与受到何种后门攻击方式无关具有普适性,基于置信度防御策略剔除中毒数据,从源头上消除了后门,且计算开销小,由此解决现有针对后门攻击的防御方法的兼容性差操作难度大技术问题。...

只要你得要求越详细,写得就越精确

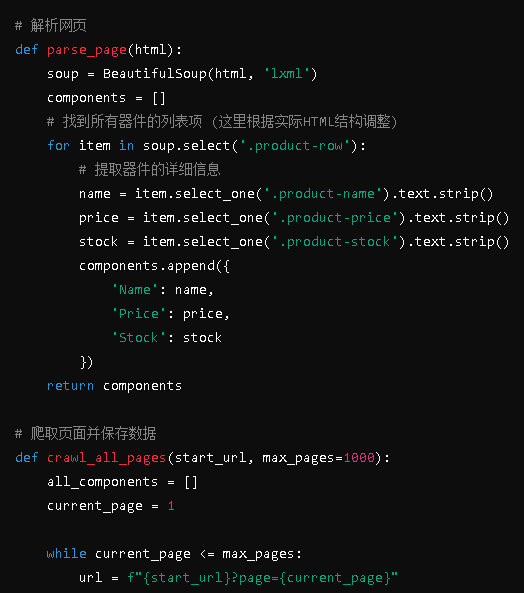

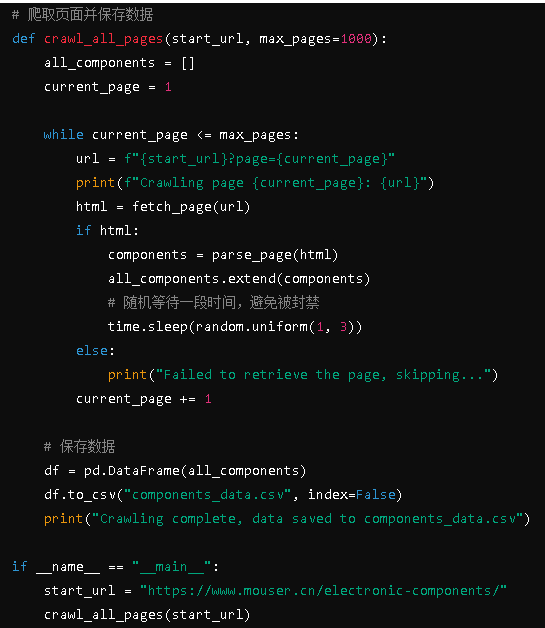

作为一名资深爬虫工程师,我在多个复杂的数据采集项目中积累了丰富的经验,擅长使用Python等编程语言及相关框架高效地爬取和处理大规模数据。在某全球电子元器件电商平台的项目中,我设计并实现了一个分布式爬虫系统,每天稳定地爬取超过760万条产品数据。为了解决反爬措施,我引入了动态代理池和IP轮换策略,并结合浏览器模拟技术,确保数据抓取的稳定性和高质量。该系统显著提高了数据采集效率,为客户提供了精准的市场分析数据,助力其制定更加科学的采购决策。 在另一项目中,我开发了一个爬虫系统,用于实时监控和收集竞争对手的商品定价信息。通过整合多线程并发处理和异步I/O技术,我实现了对数十万级别商品的秒级更...

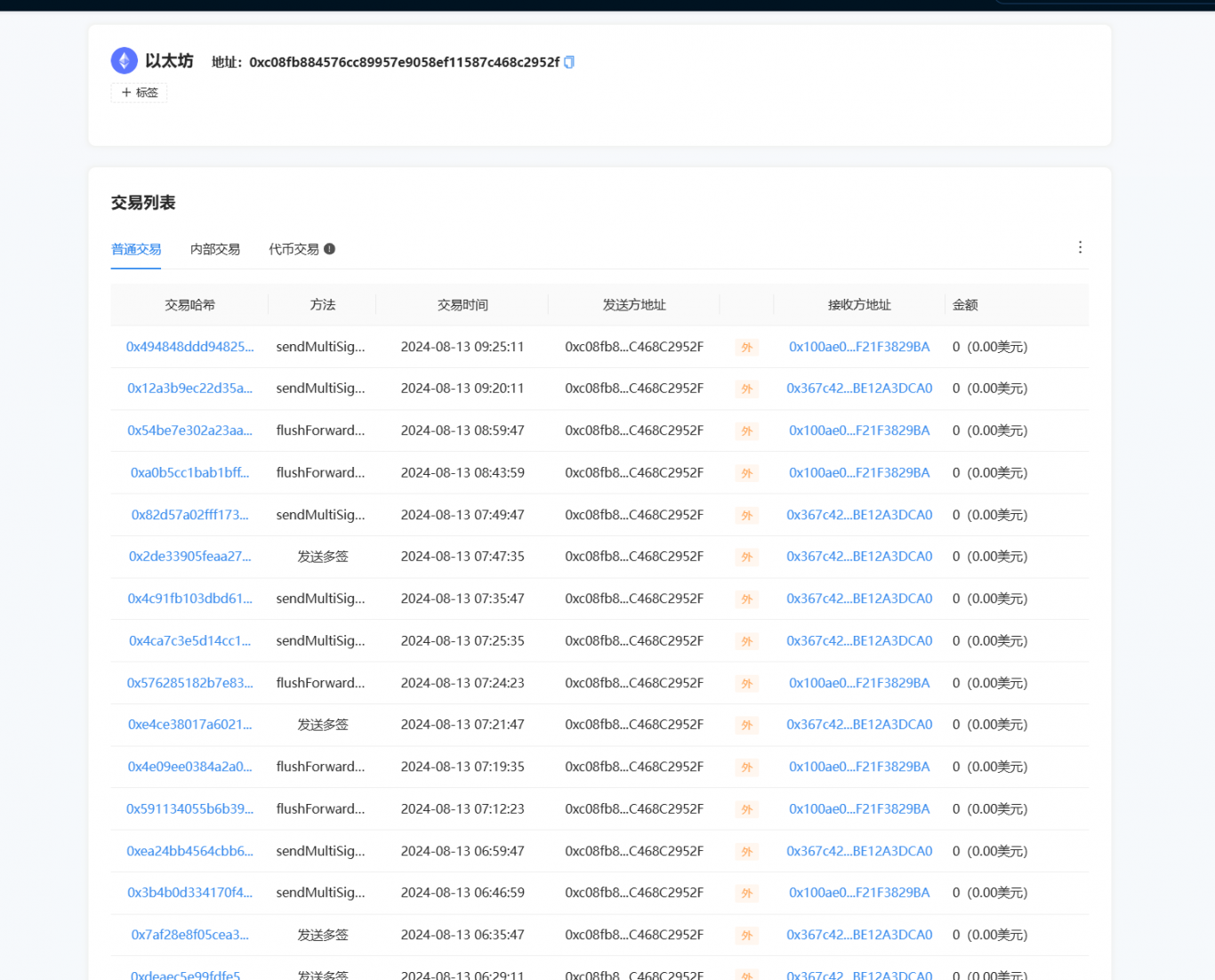

ChainAegis链上智能风险识别平台

ARB(Arbitrum One chain)nitor + geth + prsm • Arbitrum One chain 全节点的建设,包括 Layer1 层 Ethereum 和 prysm 的部署安装,结合第三方 RPC 节点有 效同步区块高度 • 通过了解 ethereumetl 源码和二次开发 Web3j 的 JAVA 库,使用本地 RPC 接口解析并导出区块、交易、日志、 内部交易等数据,写入至 kafka • 根据 ETH\BSC 指标做出优化开发,将基础数据清洗,转换、入库,为前后端基础数据 的查询做支撑 • 根据需求完成实时流处理模型的开发及优化(部署\调用合...