欢乐马 有团队

技术总监

- 公司信息:

- 思而听网络科技有限公司

- 工作经验:

- 4年

- 兼职日薪:

- 700元/8小时

- 兼职时间:

- 下班后

- 周六

- 周日

- 所在区域:

- 成都

- 双流

技术能力

1. 精通Python,熟悉Go,PHP,C,Java,JavaScript等语言。精通多线程,多进程等技术。

2. 精通Django,flask等框架,熟练运用Django-restframework,blueprint等插件。

3. 熟悉MySQL,SQL Server,Oracle等各类数据库的部署,使用和对接。

4. 有多年网络安全经验,精通安全测试,精通OWASP TOP 10漏洞(SQL注入,XSS,CSRF,RCE等)原理及利用方式。

5. 拥有PHP代码审计经验,能够快速定位漏洞与Bug并给出修复方案

6. 有前端经验,能够熟练运用jQuery,bootstrap,layui等组建和框架快速搭建前端页面

7. 拥有多个项目经验,均涉及后端,前端,数据库,缓存,虚拟化,分布式等

项目经验

1. 网络安全演练平台

前端:Vue+ElementUI

后端:Django+Django-restframework

缓存:Redis

数据库:MySQL

其他:docker部署,frp映射

2. 网络安全学习平台

前端:bootstrap

后端:Java

数据库:Oracle

缓存:分布式Redis

储存:阿里云对象储存

其他:VM虚拟化API,水印技术等

3. 自动化代码审计系统

前端:bootstrap

后端:flask

数据库:neo4j

其他:语法分析,codeql

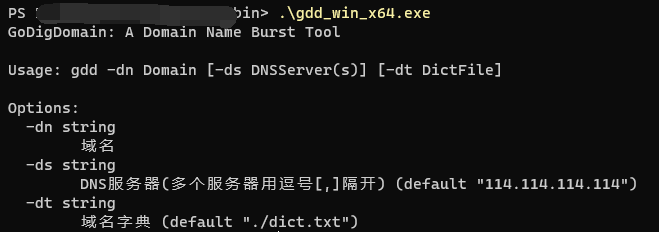

4. 多线程快速域名挖掘工具

客户端:Go

其他:多线程,多进程,DNS协议解析

团队情况

- 整包服务: H5网站开发

| 角色 | 职位 |

| 负责人 | 技术总监 |

| 队员 | 前端工程师 |

| 队员 | 后端工程师 |

案例展示

-

多线程域名挖掘工具

GoDigDomain 用Go语言编写的域名爆破工具 Usage GoDigDomain: A Domain Name Burst Tool root@Ubuntu# ./gdd Usage: gdd -dn Domain [-ds DNSS

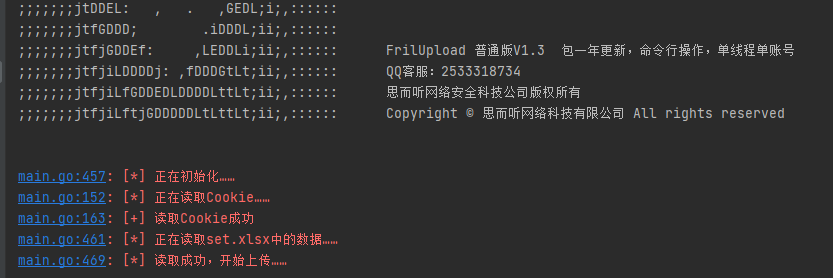

-

外贸平台自动上货软件

通过读取排版好的表格,用爬虫将商品一一对应的上传到指定账户,爬虫克服了网站的反爬机制,突破了速度过快时网站会封禁IP的防御,配合多线程能够同时让多个账户上传不同的商品。

相似人才推荐

-

500元/天高级全栈开发工程师北京融海数据科技股份有限公司概要:后端:Java(Spring Boot、Vaadin...)、PHP(ThinkPHP)、C 前端

-

500元/天高级研发工程师贵州众和宏远科技有限公司概要:Spring,SpringMVC,Mybatis,MybatisPlus,SpringBoot,Sp

-

800元/天技术部主管恒龙有为实业概要:精通php和golang开发 可以服务器运维 精通php和golang开发 可以服务器运维 精通

-

900元/天技术经理南京帅尔明亨电子科技有限公司概要:1.精通 springcloud 微服务框架 2.精通 Oauth2 权限认证 3.精通 red

-

1000元/天高级全栈工程师北京爱学习概要:1.掌握php,py 2.熟悉HTML+CSS+Bootsrap、JavaScript等Web前端

-

2000元/天易语言反编译逆向脱壳破解反破解网络验证企业云盾自学反编译9年经验 名字处为企鹅 有想法可以提供思路方案商谈概要:熟练掌握C/C++语言,长期从事服务端软件开发,熟悉Windows和Linux编程架构,对网络、安全

2000元/天易语言反编译逆向脱壳破解反破解网络验证企业云盾自学反编译9年经验 名字处为企鹅 有想法可以提供思路方案商谈概要:熟练掌握C/C++语言,长期从事服务端软件开发,熟悉Windows和Linux编程架构,对网络、安全 -

500元/天信息技术岗中国人寿嘉兴分公司概要:python开发,主要从事后端接口开发,参与项目有纺织云平台开发,PDA进出库等,写过一些简单爬虫脚

-

600元/天全栈开发宁波米福软件有限公司概要:1.熟悉交换路由知识,熟悉TCP/IP知识; 2.熟悉Windows Server的域环境管理、组