案例介绍

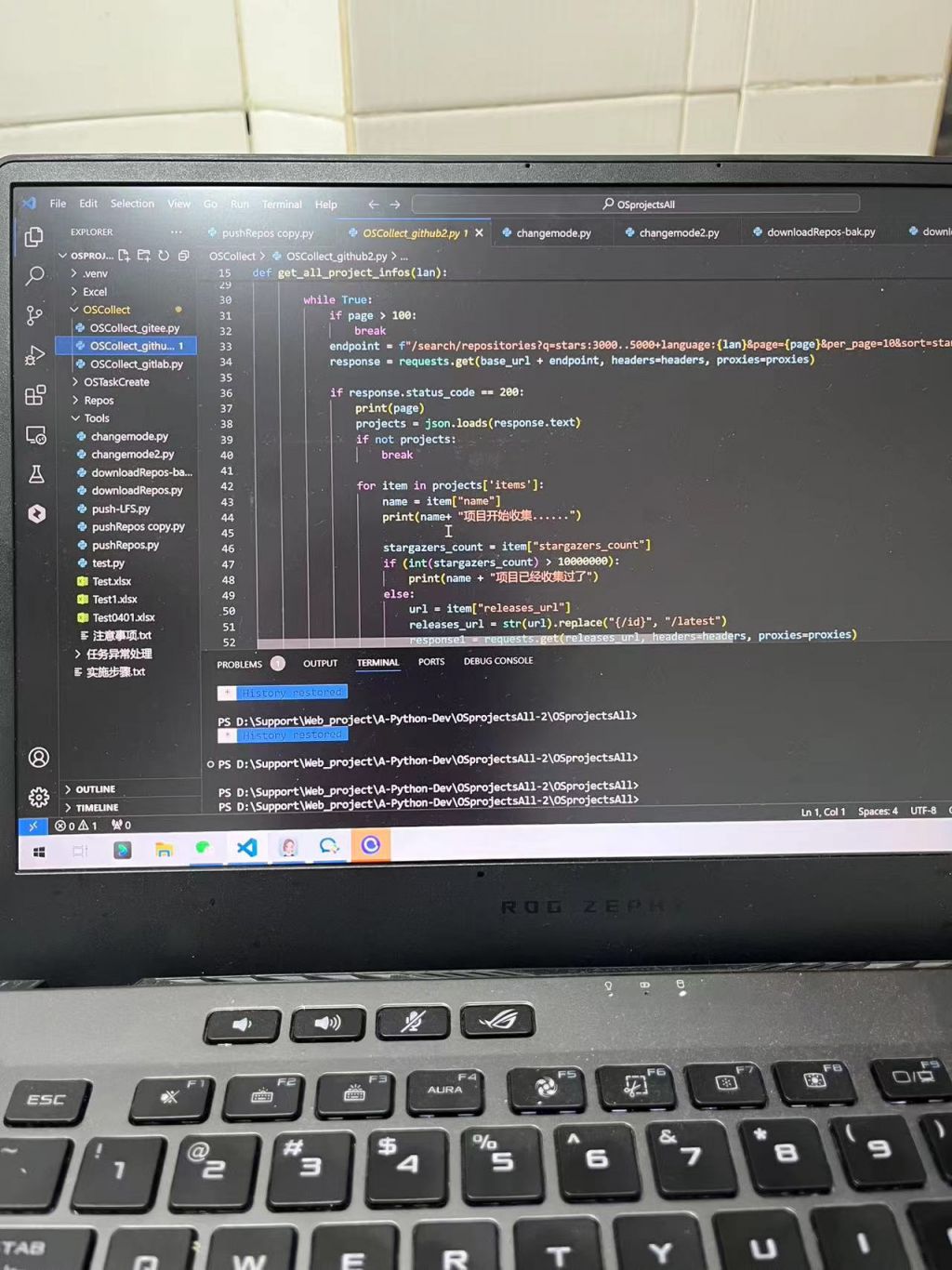

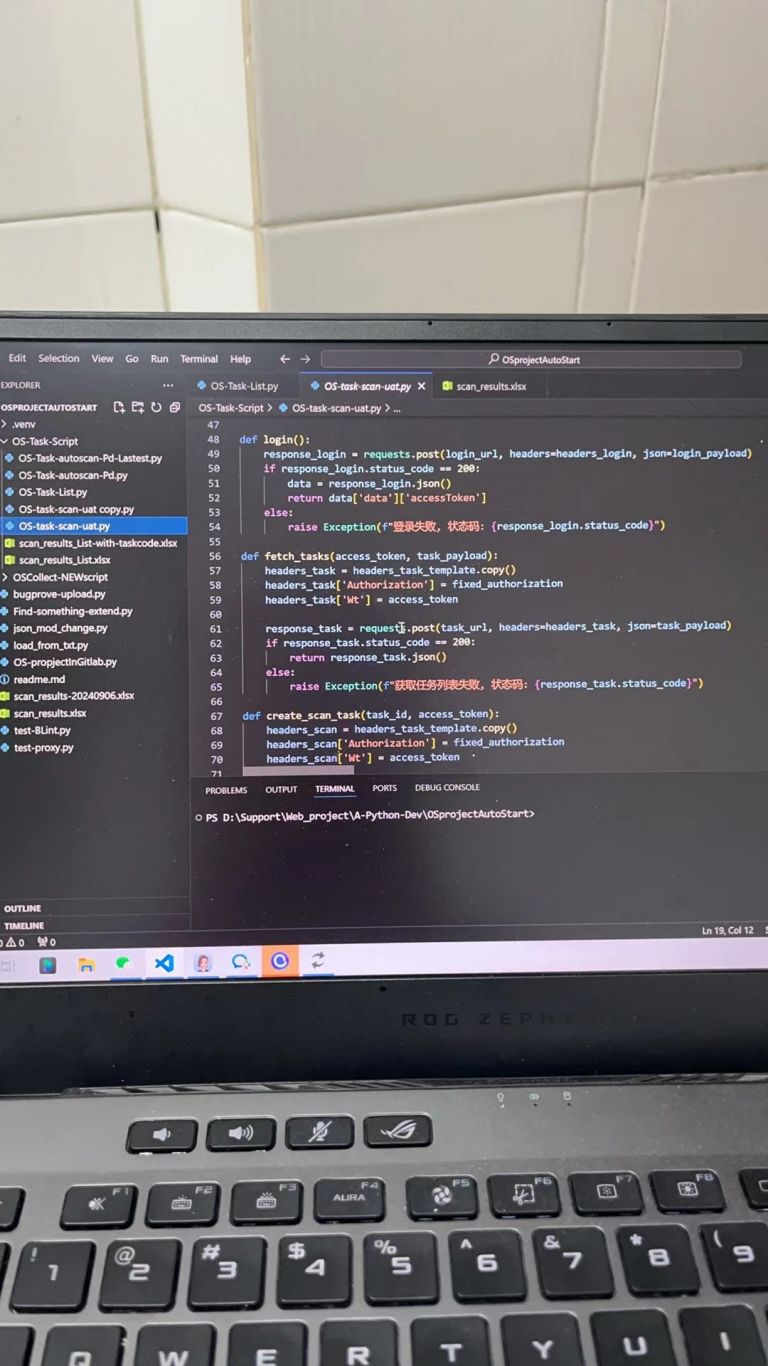

基于爬虫实现对传统sqli-labs靶场的渗透POC,仅仅证明自己写脚本测试的能力。

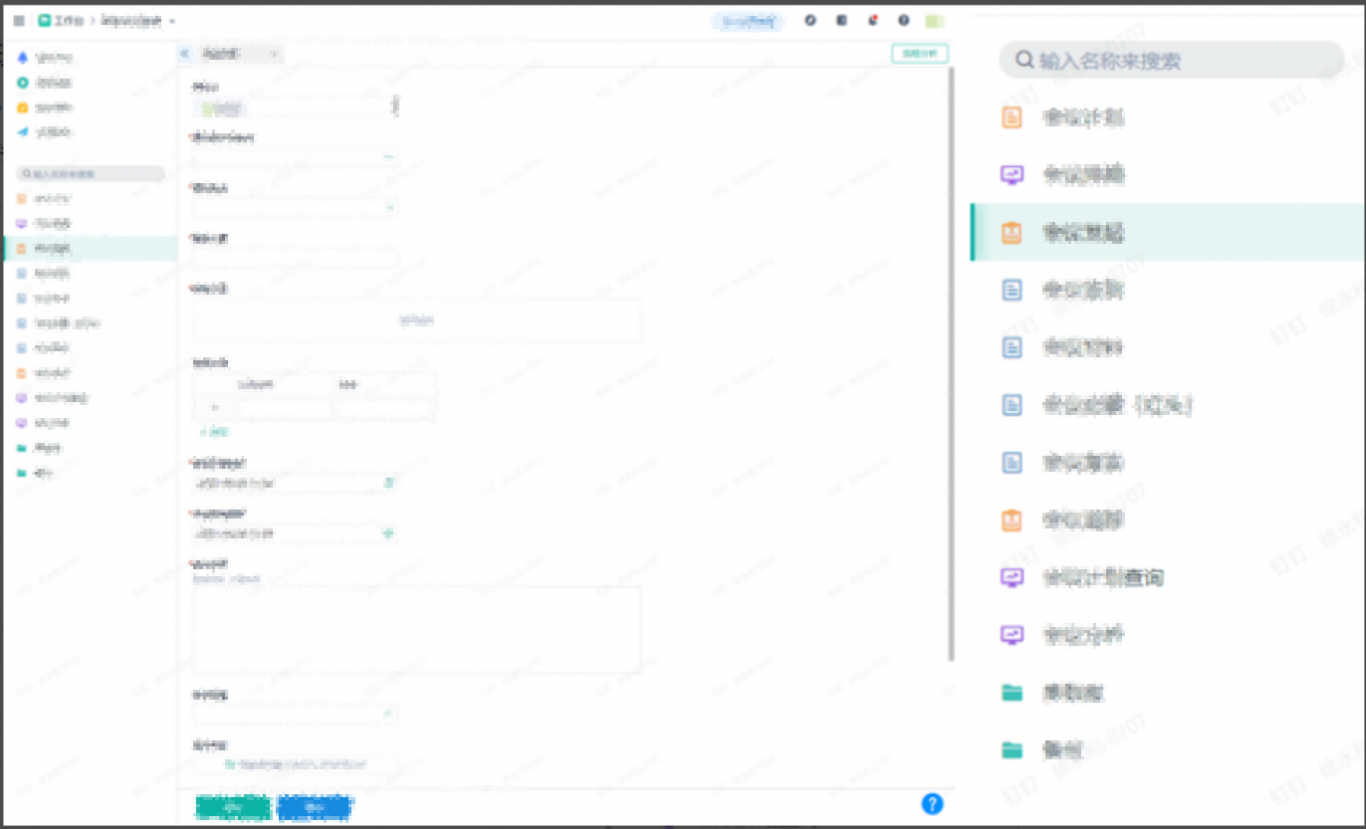

第14关使用的双引号注入。基本思路和第13关是类似的,只是注入符略有区别。请求方式是POST请求。这个脚本唯一的缺陷就是出在后面的find_dbdata函数上面,该处使用不同的正则表达式就会筛选出不同的结果,最终的结果没能拿到我本地部署的sqli-labs靶场的全部数据库名和密码。类似admin1这种用户名和密码筛选出来就可以拿到全部的数据,这个算是这个小脚本的缺陷。

案例图片